Die wichtigsten DNS-Troubleshooting Tools

Bei dem Versuch ein DNS-Problem zu erkennen und zu lösen stehen mehrere Diagnose Tools zur Verfügung. Die wichtigsten Tools werden im folgenden Blog aufgelistet und kurz erläutert:

Die primäre Aufgabe der DNS-Problembehandlung ist die Informationsgewinnung über die Route, welche von den Paketen zurückgelegt wird. Hierdurch zeigt sich, an welcher Stelle das Problem liegt und die Pakete verloren gehen.

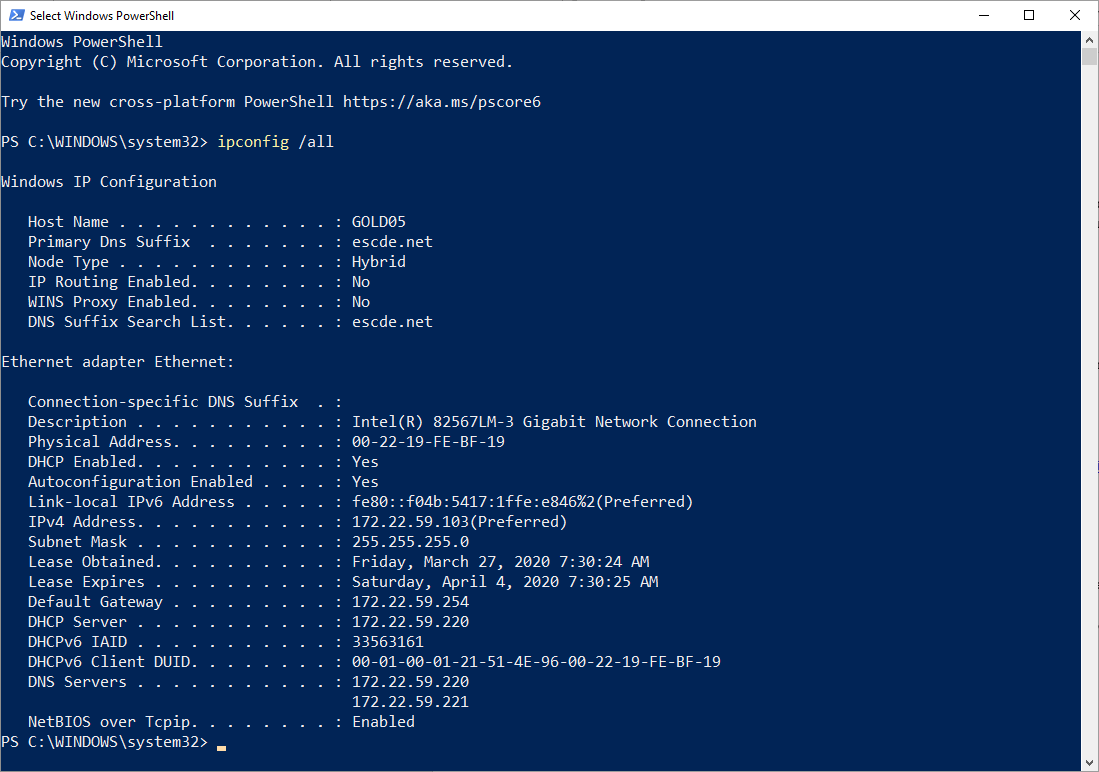

Ipconfig

Das erste Tool ist der Befehl ipconfig, mit diesem Befehl lassen sich die Netzwerkinformationen und die IP-Konfiguration des Computers anzeigen.

Informationen, die dieser Befehl bereitstellt, sind beispielsweise die IPv4- und IPv6-Adressen der LAN- und WLAN-Schnittstellen, Subnetzmasken, DNS-Server für die Namensauflösung und DNS-Einträge.

Abbildung 1: vollständige TCP/IP-Konfiguration

Der Befehl ipconfig kann mit verschiedenen Parametern genutzt werden, um sich verschiedene/spezifische Informationen ausgeben zu lassen.

Mehr Informationen über die Syntax und Parameter des Befehls ipconfig finden Sie in folgendem Beitrag:

https://docs.microsoft.com/de-de/windows-server/administration/windows-commands/ipconfig

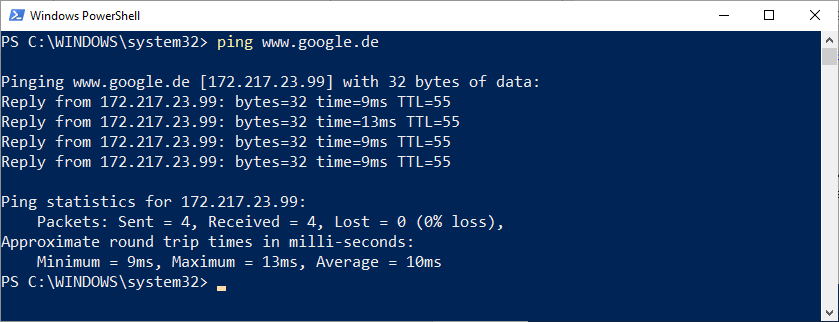

ping

Ein weiteres Tool welches uns zur Verfügung steht ist ping. Hiermit wird getestet, ob das Ziel des Pings erreicht werden kann und wie viel Zeit dafür benötigt wird. Der Befehl ping domainname sendet ein ICMP Echo-Request (Internet Control Message Protocol) an die Zieladresse. Wenn der Empfänger erreichbar ist und das Protokoll unterstützt, antwortet der Host mit einem ICMP Echo-Reply.

Abbildung 2: Ping Google

Mit diesem Befehl lässt sich allerdings nur überprüfen, ob der Empfänger erreichbar ist und nicht, an welcher Stelle der Route das Problem auftritt.

Im folgenden Beitrag finden Sie die Syntax und Parameter für das ping Tool:

https://docs.microsoft.com/de-de/windows-server/administration/windows-commands/ping

tracert

Das Kommandozeilen-Tool tracert (Trace Route) wird verwendet, um die Route von Datenpaketen zu verfolgen und sichtbar zu machen.

Hier wird festgestellt, welche Stationen ein Paket bis zu seinem Ziel nimmt. tracert zeigt die Hostnamen und IP-Adressen der Router, die benutzt werden, um zu dem Ziel zu gelangen, sowie deren Latenz.

Zudem wird auch die RTT (Round Trip Time) ausgegeben

Der Vorteil ist, dass genau zu erkennen ist welcher Router für den Paket Verlust verantwortlich ist, beziehungsweise an welcher Stelle dies passiert.

Die einzelnen Parameter des Befehls tracert können Sie in diesem Beitrag finden: https://docs.microsoft.com/de-de/windows-server/administration/windows-commands/tracert

Abbildung 3: Routenverfolgung mit tracert

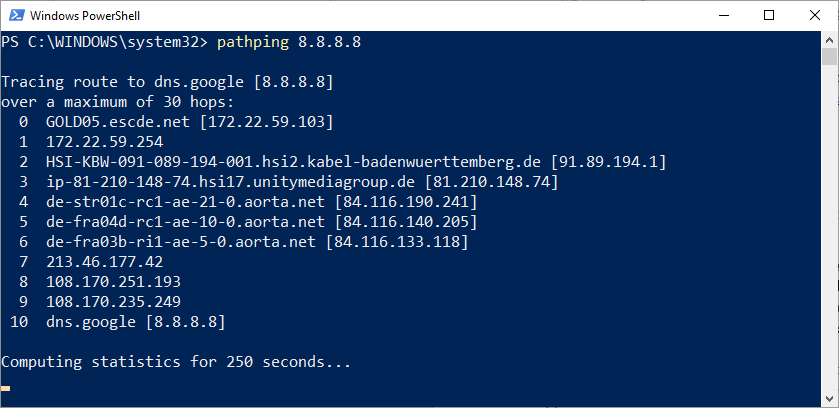

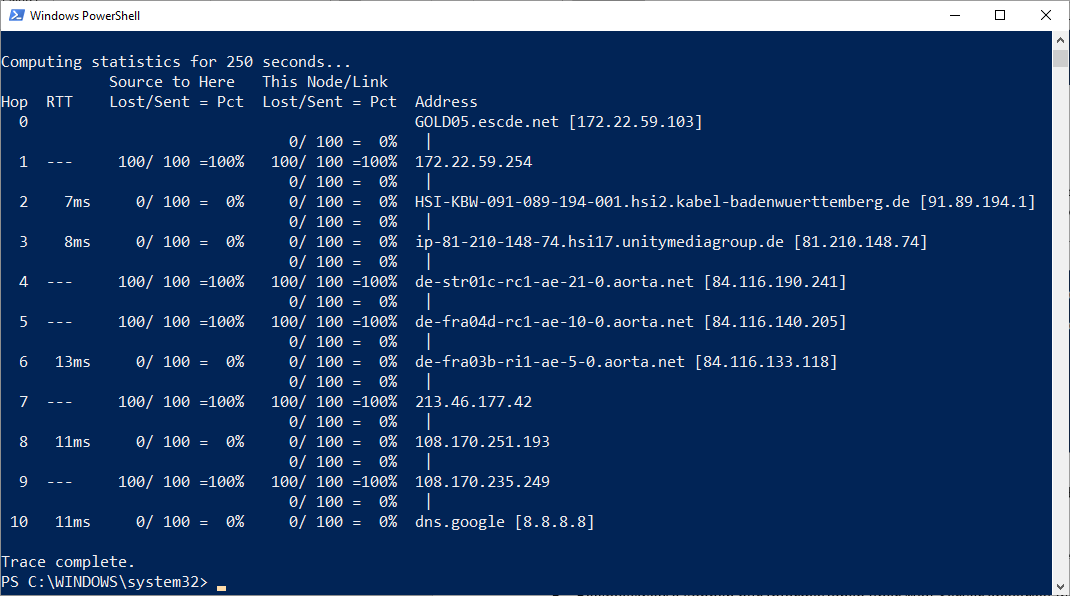

pathping

pathping ist ein weiteres Tool, um das Routing von Datenpaketen zu einem Zielrechner zu analysieren.

Mit diesem Tool kann überprüft werden, ob Datenpakete die richtige Route im Netzwerk verwenden. Sollte dies nicht der Fall sein, können die Router ermittelt werden, welche nicht richtig funktionieren.

Erreichen Pakete ihr Ziel nicht, kann festgestellt werden welcher Router ausgefallen ist.

Im Grunde funktioniert pathping ähnlich wie tracert, es werden lediglich mehr Informationen zur Analyse bereitgestellt.

Genaueres zum Thema Parameter des pathping Befehls finden Sie hier:

https://docs.microsoft.com/de-de/windows-server/administration/windows-commands/pathping

Abbildung 4: Routenverfolgung mittels pathping

Abbildung 5: Ausführliche Statistiken zur Route

nslookup

Das nslookup Tool wird dazu verwendet, die IP-Adresse zu einem bestimmten Hostname oder auch den Domainnamen zu einer bestimmten IP-Adresse zu finden (Reverse Lookup).

Abbildung 6: nslookup 8.8.8.8

hierzu muss <nslookup> ohne weitere Parameter in die Kommandozeile/Powershell ausgeführt werden.

So ist es möglich spezifischere Informationen über die einzelnen DNS-Records zu erlangen.

Beispielsweiße können nur Informationen über Mail-Server abgefragt werden. („set type = mx“) Dies ist natürlich auch mit allen anderen DNS-Records möglich.

Mehr Informationen zu Syntax und Parameter finden Sie hier:

https://docs.microsoft.com/de-de/windows-server/administration/windows-commands/nslookup

Windows Network Diagnostic Tool

Das WND (Windows Network Diagnostic) Tool führt eine Reihe von Tests durch, um Leistungs- oder Verbindungsprobleme zu erkennen und zu beheben. Das Tool versucht eine Diagnose zu erstellen und dem Nutzer einen Lösungsvorschlag zu präsentieren.

Um WND zu benutzen, müssen Sie im Netzwerk- und Freigabecenter auf Probleme beheben klicken und schließlich Internetverbindungen wählen.

Nun können Sie das WND-Tool nutzen.

Abbildung 7: Windows Network Diagnostic Tool

Event Viewer

Mit dem Event Viewer lässt sich das Ereignisprotokoll (event log) einsehen. Er zeigt ein Protokoll mit Anwendungs- und Systemmeldungen, einschließlich Fehler-, Informationsmeldungen und Warnungen.

Um den Event Viewer zu starten, müssen Sie lediglich in die Suchleiste „Event Viewer“ (Ereignisanzeige) eingeben und das Programm starten.

Die Events sind hier in verschiedene Kategorien unterteilt. Die wichtigsten 3 Protokolle lauten Anwendung, Sicherheit und System.

Um die DNS-Einträge zu sehen, navigieren Sie zu Anwendungs- und Dienstprotokolle\Microsoft\Windows\DNS Client Events

Dort angekommen, müssen Sie per Rechtsklick (auf DNs Client Events\Ansicht) die Analyse- und Debugprotokolle einblenden lassen.

In diesem Beitrag finden Sie mehr Informationen zu diesem Thema:

Abbildung 8: Event Viewer

Wireshark

Seit die Software Microsoft Message Analyzer am 25.11.2019 eingestellt wurde, dient uns Wireshark als Alternative.

Dieses Tool ist eine gratis Software zur Analyse und grafischen Darstellung von Datenprotokollen. Es kann für die Protokoll-Analyse von Datenverbindungen genutzt werden. Hierbei lässt sich der Datenverkehr an unterschiedlichen Schnittstellen mitlesen, aufzeichnen und analysieren.

Wireshark arbeitet mit zwei Komponenten, einem Capture- und einem Analyse-Modul.

Das Capture-Modul zeichnet über einen ausgewählten Zeitraum alle Datenpakete auf, die über die zu überwachenden Schnittstellen fließen.

Dieser Mitschnitt wird in eine sogenannte Capture-Datei gepackt, welche sich mithilfe des Analyse-Moduls untersuchen lässt.

Mehr Informationen zu Wireshark können Sie in diesem Guide finden:

https://www.wireshark.org/docs/wsug_html/

Hier finden Sie Informationen und Erklärungen von der Installation bis hin zu den einzelnen Menüpunkten und Funktionen von Wireshark.

Abbildung 9: Wireshark Benutzeroberfläche

MEHR BLOG-KATEGORIEN

- ASP.NET

- Active Directory

- Administration Tools

- Allgemein

- Backup

- ChatBots

- Configuration Manager

- DNS

- Data Protection Manager

- Deployment

- Endpoint Protection

- Exchange Server

- Gruppenrichtlinien

- Hyper-V

- Intune

- Konferenz

- Künstliche Intelligenz

- Linux

- Microsoft Office

- Microsoft Teams

- Office 365

- Office Web App Server

- Powershell

- Remote Desktop Server

- Remote Server

- SQL Server

- Sharepoint Server

- Sicherheit

- System Center

- Training

- Verschlüsselung

- Virtual Machine Manager

- Visual Studio

- WSUS

- Windows 10

- Windows 8

- Windows Azure

- Windows Client

- Windows Server

- Windows Server 2012

- Windows Server 2012R2

- Windows Server 2016

- Windows Server 2019

- Windows Server 2022

- Zertifikate